| 【漏洞预警】Apache Cocoon高危漏洞风险 |

|

|

Apache Cocoon高危漏洞风险提示:

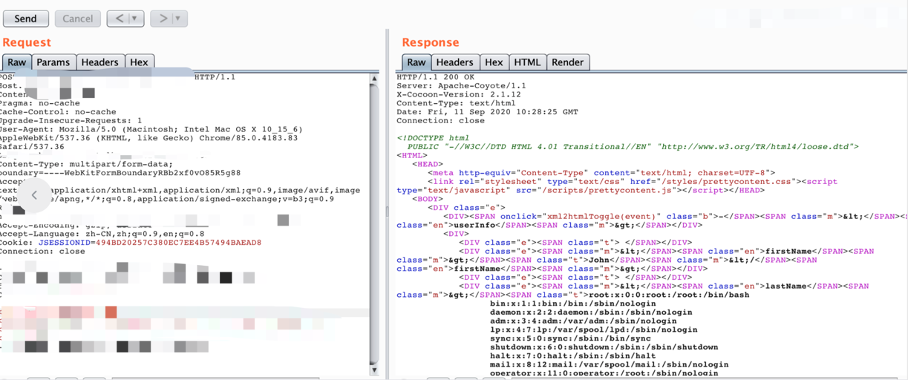

【漏洞公告】 2020年9月11日Apache Cocoon官方更新发布了Cocoon2.1.13版本,该版本修复Cocoon2.1.12及之前的版本中存在的XML外部实体注入漏洞,漏洞对应CVE编号:CVE-2020-11991,相关参考链接: http://mail-archives.apache.org/mod_mbox/www-announce/202009.mbox/%3cbdc77163-a100-004c-7441-e0062a2161e7@apache.org%3e 根据描述,漏洞存在于Apache Cocoon中的StreamGenerator组件中,该组件将会解析用户提交的XML格式的数据,攻击者会通过发送精心构造的XML格式的恶意数据来触发漏洞,当传入的参数存在敏感操作时,达到获取目标系统敏感文件及服务器权限,建议及时下载最新版本进行更新。

【影响范围】 Apache Cocoon XML外部实体注入(CVE-2020-11991)问题影响以下版本: Cocoon <= 2.1.12版本 建议更新到漏洞修复后的最新版本(版本号为2.1.13),官网更新版本地址: https://cocoon.apache.org/

【漏洞描述】 根据分析,当Cocoon服务中使用StreamGenerator组件处理XML格式的数据时,攻击者可以发送精心构造的XML格式数据,配合恶意的参数载荷,对目标机器进行攻击。 经验证该XML外部实体注入漏洞可利用,攻击者可以利用该漏洞直接对Cocoon服务端进行攻击,影响较大。

【缓解措施】 高危:目前漏洞细节和利用代码等相关技术细节暂未公开,但已验证该漏洞的可利用性,建议及时测试并更新到漏洞修复的版本(2.1.13及以上),或部署必要的安全防护设备拦截恶意攻击代码。 |

|

Copyright © 2014 East China University Science and Technology. All rights reserved 版权所有 © 2014 华东理工大学信息化办公室 |