WebLogic Server高危安全漏洞风险提示:

【漏洞公告】

2021年10月19日,Oracle官方发布了2021年10月安全更新公告,包含了其家族WebLogic Server在内的多个产品安全漏洞公告,其中包括远程代码执行漏洞(CVE-2021-35617)、诊断组件不正确的输入验证(CVE-2021-35552)、核心组件的拒绝服务漏洞(CVE-2021-35620)。

https://www.oracle.com/security-alerts/cpuoct2021.html

漏洞风险矩阵参考(直接筛选CVE编号查询简约漏洞描述):

https://www.oracle.com/security-alerts/cpuoct2021verbose.html

Oracle历史安全漏洞公告参考:

https://www.oracle.com/security-alerts/

【影响范围】

CVE-2021-35617漏洞影响以下Oracle WebLogic Server版本:

Weblogic Server 12.1.3.0.0

Weblogic Server 12.2.1.3.0

Weblogic Server 12.2.1.4.0

Weblogic Server 14.1.1.0.0

CVE-2021-35552漏洞影响以下Oracle WebLogic Server版本:

Weblogic Server 12.2.1.3.0

Weblogic Server 12.2.1.4.0

Weblogic Server 14.1.1.0.0

CVE-2021-35620漏洞影响以下Oracle WebLogic Server版本:

Weblogic Server 10.3.6.0.0

Weblogic Server 12.1.3.0.0

Weblogic Server 12.2.1.3.0

Weblogic Server 12.2.1.4.0

Weblogic Server 14.1.1.0.0

【漏洞描述】

CVE-2021-35617:Coherence Container组件中存在漏洞,该漏洞允许未经身份验证的攻击者通过IIOP协议访问来攻击Oracle WebLogic Server。成功攻击此漏洞可能会导致Oracle WebLogic Server被接管。

CVE-2021-35552:该漏洞允许未经身份验证的攻击者通过HTTP协议访问来攻击Oracle WebLogic Server。成功攻击此漏洞可导致攻击者对某些Oracle WebLogic Server可访问数据进行未经授权的更新、插入或删除。

CVE-2021-35620:该漏洞允许未经身份验证的攻击者通过T3协议访问来攻击Oracle WebLogic Server。成功攻击此漏洞可在未经授权的情况下导致Oracle WebLogic Server挂起或频繁重复崩溃。

【缓解措施】

高危:目前漏洞细节和利用代码暂未公开,但可以通过补丁对比方式定位漏洞触发点并开发漏洞利用代码,建议及时测试并升级到漏洞修复的版本。

官方修复建议:

目前Oracle已发布升级补丁修复了上述漏洞,请用户参考官方通告及时下载更新补丁,并参照补丁包中的readme文件进行安装。

临时缓解措施:

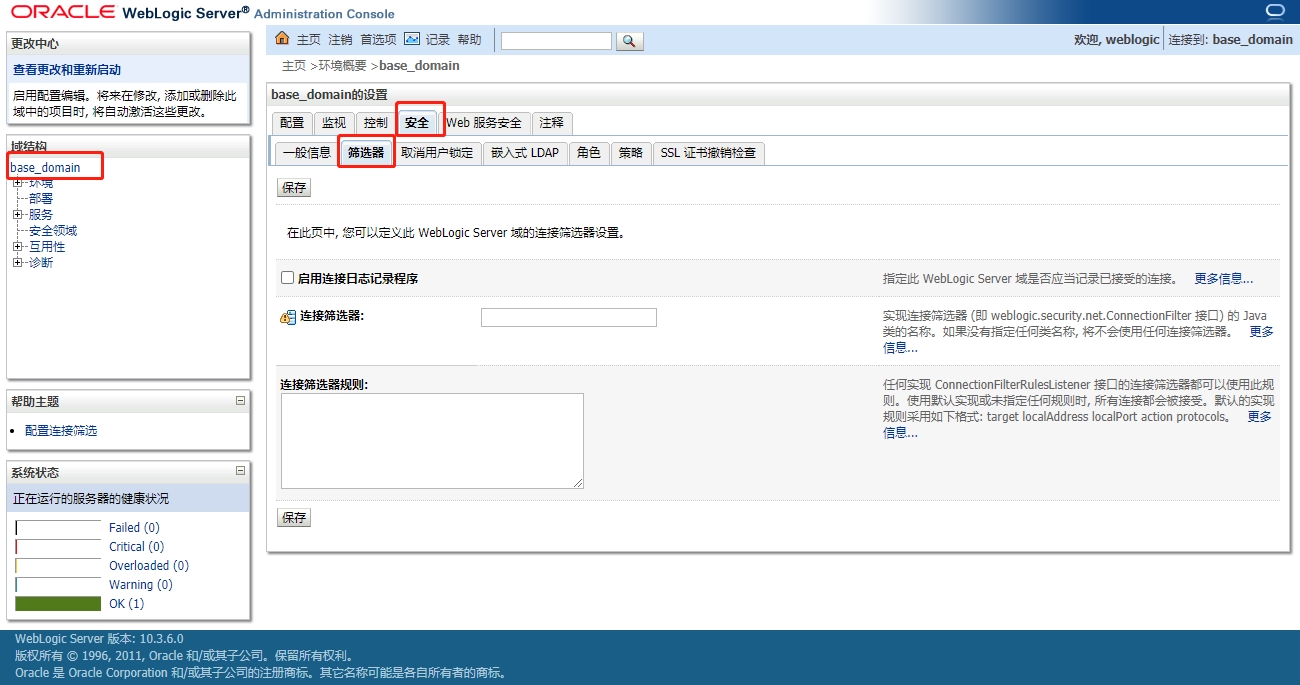

针对T3协议的临时缓解加固措施:

使用连接筛选器临时阻止外部访问7001端口的T3/T3s协议:

连接筛选器:weblogic.security.net.ConnectionFilterImpl

规则示例:

0.0.0.0/0*7001 deny t3 t3s#拒绝所有访问

允许和拒绝指定IP规则示例:

192.168.1.0/24*7001 allow t3 t3s#允许指定IP段访问

192.168.2.0/24*7001 deny t3 t3s#拒绝指定IP段访问

连接筛选器说明参考(英文):

https://docs.oracle.com/cd/E24329_01/web.1211/e24485/con_filtr.htm#SCPRG377

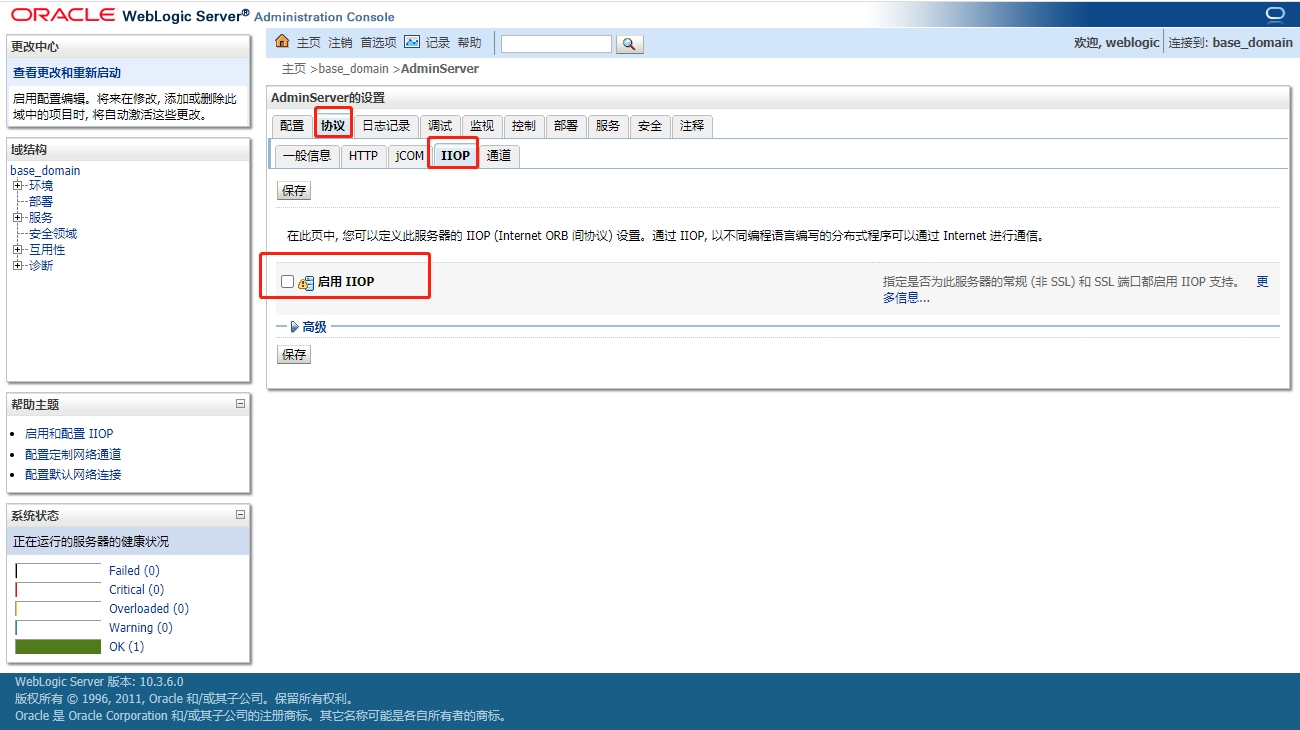

禁用IIOP协议:

在Weblogic控制台中,选择“base_domain”->”监视”进入“AdminServer”->“协议”->“IIOP”中,取消“启用IIOP”的勾选。并重启Weblogic项目,使配置生效。