WebLogic Server 高危安全漏洞风险提示:

【漏洞公告】

2021年1月19日,Oracle官方发布了2021年1月安全更新公告,包含了其家族WebLogic Server在内的多个产品安全漏洞公告,其中有涉及HTTP(Console)、IIOP、T3协议远程代码执行的多个高危漏洞,对应CVE编号:CVE-2021-2109、CVE-2021-1994、CVE-2021-2047、CVE-2021-2064、CVE-2021-2108、CVE-2021-2075,相关链接参考:

https://www.oracle.com/security-alerts/cpujan2021.html

漏洞风险矩阵参考(直接筛选CVE编号查询简约漏洞描述):

https://www.oracle.com/security-alerts/cpujan2021verbose.html

根据公告,通过Oracle WebLogic Server HTTP(Console)、IIOP、T3协议漏洞,恶意攻击者能实现远程代码执行效果,从而获取目标系统管理权限,建议部署该服务的用户尽快测试,和部署漏洞修复补丁或采取缓解措施加固系统。

Oracle历史安全漏洞公告参考:

https://www.oracle.com/security-alerts/

【影响范围】

CVE-2021-2109、CVE-2021-2047、CVE-2021-2075漏洞影响以下Oracle WebLogic Server版本:

WebLogic Server 10.3.6.0.0版本

WebLogic Server 12.1.3.0.0版本

WebLogic Server 12.2.1.3.0版本

WebLogic Server 12.2.1.4.0版本

WebLogic Server 14.1.1.0.0版本

CVE-2021-1994漏洞影响以下Oracle WebLogic Server版本:

WebLogic Server 10.3.6.0.0版本

WebLogic Server 12.1.3.0.0版本

CVE-2021-2064、CVE-2021-2108漏洞影响以下Oracle WebLogic Server版本:

WebLogic Server 12.1.3.0.0版本

【漏洞描述】

CVE-2021-2109、CVE-2021-1994漏洞,根据分析,主要为HTTP(Console)协议的漏洞,通过HTTP协议端口访问攻击;CVE-2021-2047、CVE-2021-2064、CVE-2021-2108、CVE-2021-2075主要为默认开启的IIOP或IIOP、T3协议反序列化漏洞,恶意攻击者成功利用漏洞能实现远程代码执行效果,从而获取目标系统管理权限,漏洞利用难度低,威胁风险较大,建议部署该服务的用户尽快测试,和部署漏洞修复补丁或采取缓解措施加固系统。

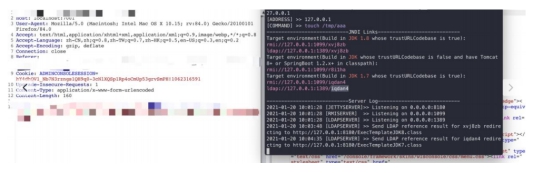

已验证漏洞的可利用性:

【缓解措施】

紧急:目前漏洞细节和利用代码暂未公开,但可以通过补丁对比方式定位漏洞触发点并开发漏洞利用代码,建议及时测试并升级到漏洞修复的版本。

针对T3协议的临时缓解加固措施:

使用连接筛选器临时阻止外部访问7001端口的T3/T3s协议:

连接筛选器:weblogic.security.net.ConnectionFilterImpl

规则示例:

0.0.0.0/0 * 7001 deny t3 t3s #拒绝所有访问

允许和拒绝指定IP规则示例:

192.168.1.0/24 * 7001 allow t3 t3s #允许指定IP段访问

192.168.2.0/24 * 7001 deny t3 t3s #拒绝指定IP段访问

连接筛选器说明参考(英文):

https://docs.oracle.com/cd/E24329_01/web.1211/e24485/con_filtr.htm#SCPRG377

安全运营建议:Oracle WebLogic历史上已经报过多个安全漏洞(其中多为反序列化漏洞),建议使用该产品的企业经常关注官方安全更新公告。